Аванпост - российский вендор новатор в области безопасности идентификационных данных.

Предоставляет своим клиентам мощную легко масштабируемую платформу, позволяющую перейти от фрагментарной стратегии аутентификации и управления доступом к целостному подходу обеспечения безопасности предприятия.

Продукты Avanpost являются полностью собственной разработкой компании и не базируется на Open-Source решениях. Включены в реестр отечественного ПО, удовлетворяют требованиям безопасности информации и сертифицированы ФСТЭК, применимы в ГИС, ИСПДн, КИИ, КВО.

Cайт: avanpost.ru

Система управления учетными записями и правами доступа пользователей к корпоративным ресурсам организации

- В 60 раз

быстрее

исполняются

заявки

- За 5 минут

создается новая

учетная запись

пользователя

- На 40% меньше

нагрузка на

администраторов

почтовой системы

Управление жизненным циклом учетных записей

Управление учетными записями пользователей информационных систем - это рутинная каждодневная работа ИТ-администраторов, которые вынуждены тратить много времени на такие операции, как их создание, изменение свойств, блокировку и разблокировку. При этом от корректного управления напрямую зависит защищенность информационных систем и обрабатываемой в них информации. В частности, так называемые «мертвые души», являющиеся серьезным риском несанкционированного доступа к системам - это результат отсутствия своевременной блокировки учетной записи при увольнении сотрудника. Поэтому автоматизация и контроль данных процессов - одна из важнейших задач управления доступом к информационным ресурсам.

- Создание, блокировка, разблокировка и удаление учетных записей на основании кадровых событий и заявок

- Быстрая синхронизация изменений свойств из источников данных в учетные записи пользователей

- Гибкая настройка автоматической обработки разных кадровых событий для разных групп работников

Кадровые политики

Процессы предоставления, изменения и отзыва доступа могут отличаться в зависимости от уровня организационной иерархии, времени работы в организации, географического местоположения филиала или подразделения и т.д. Для того, чтобы обеспечить особенности данных процессов в организации, Avanpost IDM позволяет настраивать кадровые политики в зависимости от различных условий и признаков, которые могут быть определены на основании персональной информации пользователя. Например, при увольнении рядового сотрудника, его учетная запись блокируется автоматически с отзывом всех полномочий в день увольнения. Но при увольнении топ-менеджера отзыв прав доступа происходит через согласование руководителя организации с целью возможности продления соответствующих полномочий на некоторое время после увольнения для передачи дел другому сотруднику.

Множество источников, объединение данных

Одной из ключевых возможностей Avanpost IDM является одновременное взаимодействие с несколькими доверенными источниками информации по пользователям и управление ей на основании настраиваемых правил и политик. При этом источники информации могут быть как независимыми с точки зрения данных пользователя, так и пересекающимися, т.е. с дублируемой информацией. В этом случае в службе синхронизации с кадровыми источниками Avanpost IDM настраивается их приоритезация на уровне данных (какие типы данных и в каком источнике являются более достоверными для их загрузки и обновления в Avanpost IDM).

Управление доступом

Управление доступом к информационным ресурсам современной организации является сложным многообразием различных процессов, таких как управление ролевой моделью, предоставление доступа при приеме на работу и отзыв при увольнении, согласование заявок на доступ и их исполнение, аудит прав доступа и расследование инцидентов. От эффективности данных процессов зависит не только защищенность корпоративной информации, но и производительность работы сотрудников, а в ряде случае и контрагентов. Чтобы обеспечить компромисс между безопасностью и эффективностью бизнес-процессов необходимо организовать единый центр управления данными процессами с максимальным сокращением числа ручных операций и минимизации человеческого фактора при принятии решений.

- Ролевая модель позволяет определить учетные записи и права доступа, предоставляемые по умолчанию или по запросу для разных групп пользователей, определяемых на основании организационно- штатной структуры

- При изменении признаков пользователей (изменение подразделения, должности) доступы пользователя могут изменяться как автоматически, так и с подтверждением через заявку

- Правила разграничения полномочий (SOD) позволяют контролировать совмещение критичных функций пользователем

- Управление интегрированными системами

Централизованный аудит и контроль соответствия

Чтобы обеспечить эффективную работу процессов по управлению доступом, недостаточно просто автоматизировать операции по согласованию и предоставлению прав. Администраторы корпоративных систем всегда будут обладать достаточными полномочиями, позволяющими внести изменения в матрицу доступа в обход автоматизированных процессов. Поэтому для минимизации таких рисков обязательно должны присутствовать процессы аудита и контроля соответствия. При этом данные процессы также должны быть автоматизированы, потому что ручное сравнение реальных полномочий пользователей с разрешенными потребует огромных трудозатрат и не сможет обеспечить актуальность полученных результатов.

- Все изменения прав доступа хранятся в одном месте, что позволяет получить информацию как о текущем доступе пользователя, так и произвестиретроспективный анализ.

- Постоянная сверка прав и атрибутов учетных записей позволяет выявить несанкционированные изменения, сделанные в обход IDM

- При выявлении несоответствий доступна возможность автоматического исправления, отправки прямого уведомления администраторам или отправки события в SIEM

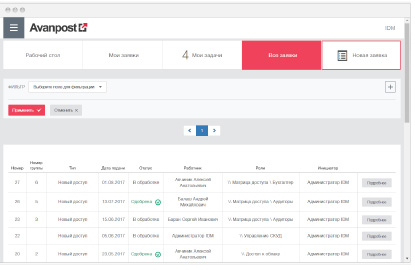

Сервис самообслуживания пользователей

Работа пользователей с заявками на доступ, включая операции по их созданию, согласованию и исполнению, является регулярной и чаще всего касается среднего менеджмента. Ведь создание и согласование заявок, как правило, осуществляют руководители подразделений, являющиеся либо непосредственными начальниками получателей доступа, либо бизнес-владельцами систем и ролей. Поэтому обеспечение удобства их работы и максимальная оптимизация этих рутинных операций является важнейшей задачей в контексте пользовательских процессов по управлению доступом. Для реализации такого юзабилити-подхода бизнес-пользователям доступен сервис самообслуживания, реализованный в виде web-приложения, в котором они могут просмотреть всю информацию по личному доступу, инициировать запрос на новые полномочия, а также участвовать в процессах доступных им согласований.

- Пользователи могут создавать заявки на получение дополнительных доступов, изменение статусов учетных записей, корректировку атрибутов своей карточки.

- Руководители имеют возможность просмотра доступа и создания заявок на своих подчиненных

- Функционал изменения паролей позволяет пользователям управлять своими паролями через единый интерфейс во всех интегрированных системах

- Развитый движок workflow позволяет настраивать самые сложные процессы согласования, реализовывать сквозные бизнес процессы со смежными системами

Управление паролями

На ряду с управлением учетными записями и полномочиями управление паролями является основным процессом, необходимым для противодействия несанкционированного доступа к корпоративным ресурсам. Парольные политики должны быть достаточными для того, чтобы минимизировать соответствующий риск. Но в то же время они не должны доставлять больших неудобств пользователю, т.е. фактически должен быть достигнут некий компромисс между удобством и безопасностью. В Avanpost IDM cоздание учетной записи пользователя сопровождается автоматической генерацией пароля согласно заданной политике, при этом пароль безопасно доставляется пользователю, например, с помощью корпоративной почты на его личный почтовый ящик или SMS.

- Интеграция с Active Directory позволяет синхронизировать доменный пароль пользователя во все системы.

- Пользователь может задать общий пароль для всех систем одновременно, или управлять паролями для каждой учетной записи отдельно

- Парольные политики позволяют определить сложность пароля, количество повторений и интервалы смены вне зависимости от наличия этих функций в

управляемой системе

- Пароль, сгенерированный при создании учетной записи может быть доставлен пользователю